iBoot und gebunden Jailbreak

Die neueren Modelle von iPhone 3GS und iPod Touch 2G / 3G von Apple entschieden Schutz hinzuzufügen und einen weiteren Test eingeführt, nun der Bootloader überprüft die digitale Signatur des Kernels selbst, und wenn es geändert wird, wird die Maschine einfach nicht booten. Darüber hinaus kann das komplizierte System von Unterschriften Verifizierungscode jetzt Apple selbst diesen Prozess zu steuern, weil Signaturprüfung wird durch den Server über das Internet durchgeführt. So Apple kann leicht überwachen und die Installation eines alten oder modifizierte Firmware zu verhindern, die tatsächlich funktioniert.

Für Firmware 3.0 und 3.1 wurde dieses Problem gelöst, da die Firmware selbst ein signiertes iBoot Verwundbarkeit Modul enthält, die Sie in den DFU-Modus-Code-Hacking zu ändern, um den Kernel zu führen können. Auch eine andere Schwachstelle im ROM-Loader gefunden wurde, die Sie bereits modifizierte Kernel zu laden. Deshalb, auch die nächste Version der Firmware die Freigabe, in der das Modul iBoot Verwundbarkeit wird sicherlich geschlossen werden, werden wir das Telefon durch zwischengespeicherte Antwort Signaturprüfung Codes auszuführen, die zuvor auf Firmware 3.0 und 3.1 gemacht werden können. Es ist wegen dieser Signaturen, können wir in das System zu brechen, aber aufgrund der Schwachstellen im ROM erfolgreich herunterladen, was auch immer die neue Firmware nicht herauskommt.

Natürlich mit dem Lader auf die bereits veröffentlichten Geräte hat Apple nichts zu tun, kann nicht, werden sie immer ausgeführt werden. Dies ist jedoch nicht das Ende war, mit den 43 Wochen des Jahres 2009 beginnen, haben sie die ROM-Boot-Version zu Version 359.3.2 aktualisiert, wodurch alle zuvor Löcher gefunden zu schließen.

Das Problem ist jetzt gelöst voll Jailbreak getan werden kann , mit [ iSpirit Dienstprogramm! ]

Jetzt darüber, wie Sie herausfinden, was Ihre iBoot. Es gibt mehrere Möglichkeiten:

- Der einfachste Weg ist es, die Seriennummer zu finden - die 4. und 5. Stelle, und es gibt eine Reihe von Wochen der Produktion. Wenn zum Beispiel die Seriennummer beginnt mit 879 31, heißt es , dass es am 31. Woche 2009 (3. Stelle) gemacht wurde. So ist es möglich, eine vollständige Gefängnis zu machen, aber wenn Sie es 43 tun oder höher, ach, ist nur gebunden.

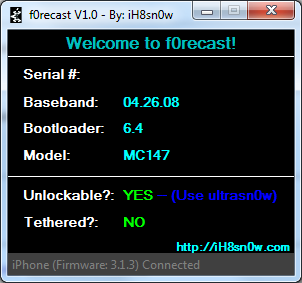

- Mit Dienstprogramm f0recast . Schließen Sie einfach das Gerät, führen Sie das Dienstprogramm:

Sie erhalten folgende Informationen:- Serial #: Seriennummer

- Basisband-: Modem Firmware Version

- Bootloader: Bootloader - Version

- Modell: Das Gerätemodell

- Unlockable:? Gesperrt ist oder nicht (Wenn auf Ja, werden aufgefordert, was zu entsperren)

- Tethered Tethered: Jail oder nicht (Dies ist , was wir brauchen)

Kommentare

Kommentar nicht vergessen , dass der Inhalt und der Ton Ihrer Nachrichten , die Gefühle von echten Menschen verletzen können, Respekt und Toleranz gegenüber seinen Gesprächspartnern, auch wenn Sie Ihr Verhalten in Bezug auf die Meinungsfreiheit ihre Meinung nicht teilen, und die Anonymität des Internets, ändert sich nicht nur virtuell, sondern realen Welt. Alle Kommentare werden aus dem Index, Spam - Kontrolle versteckt.